华为杯2024部分逆向wp

Re

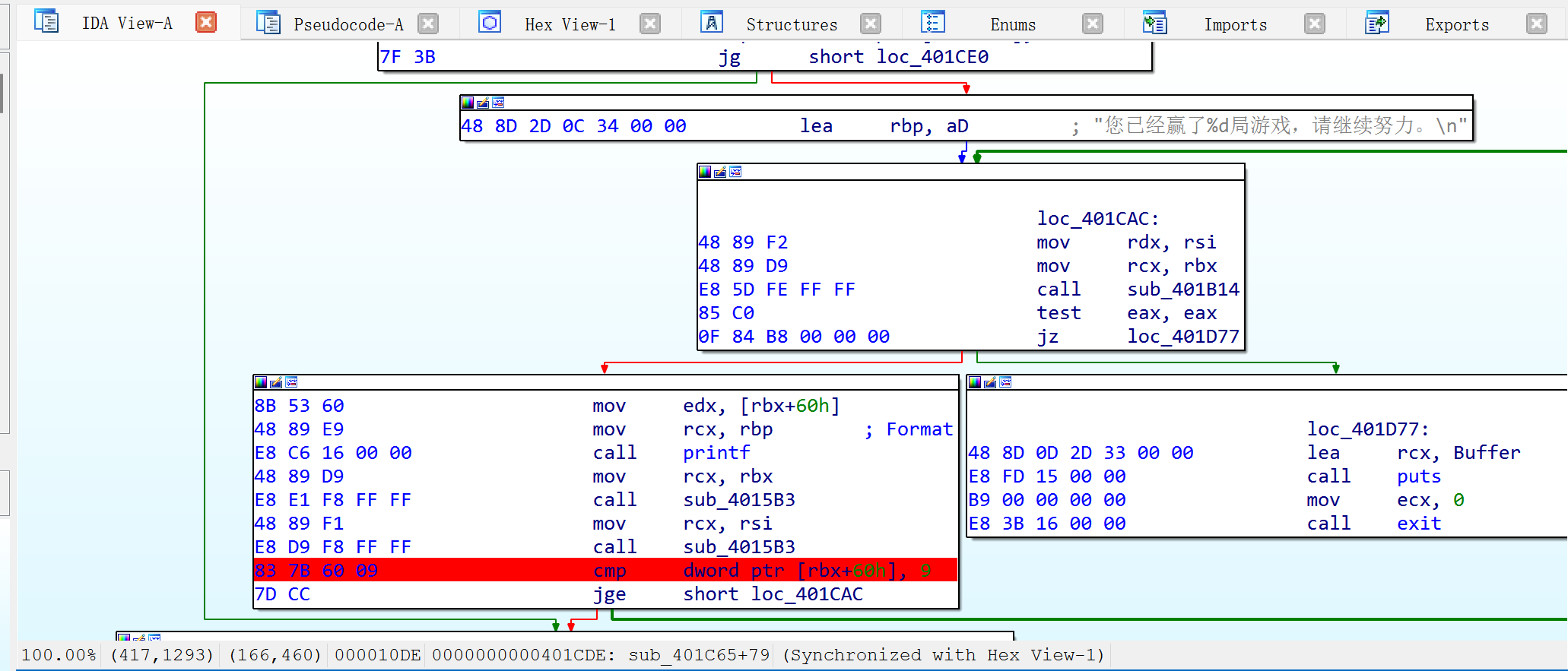

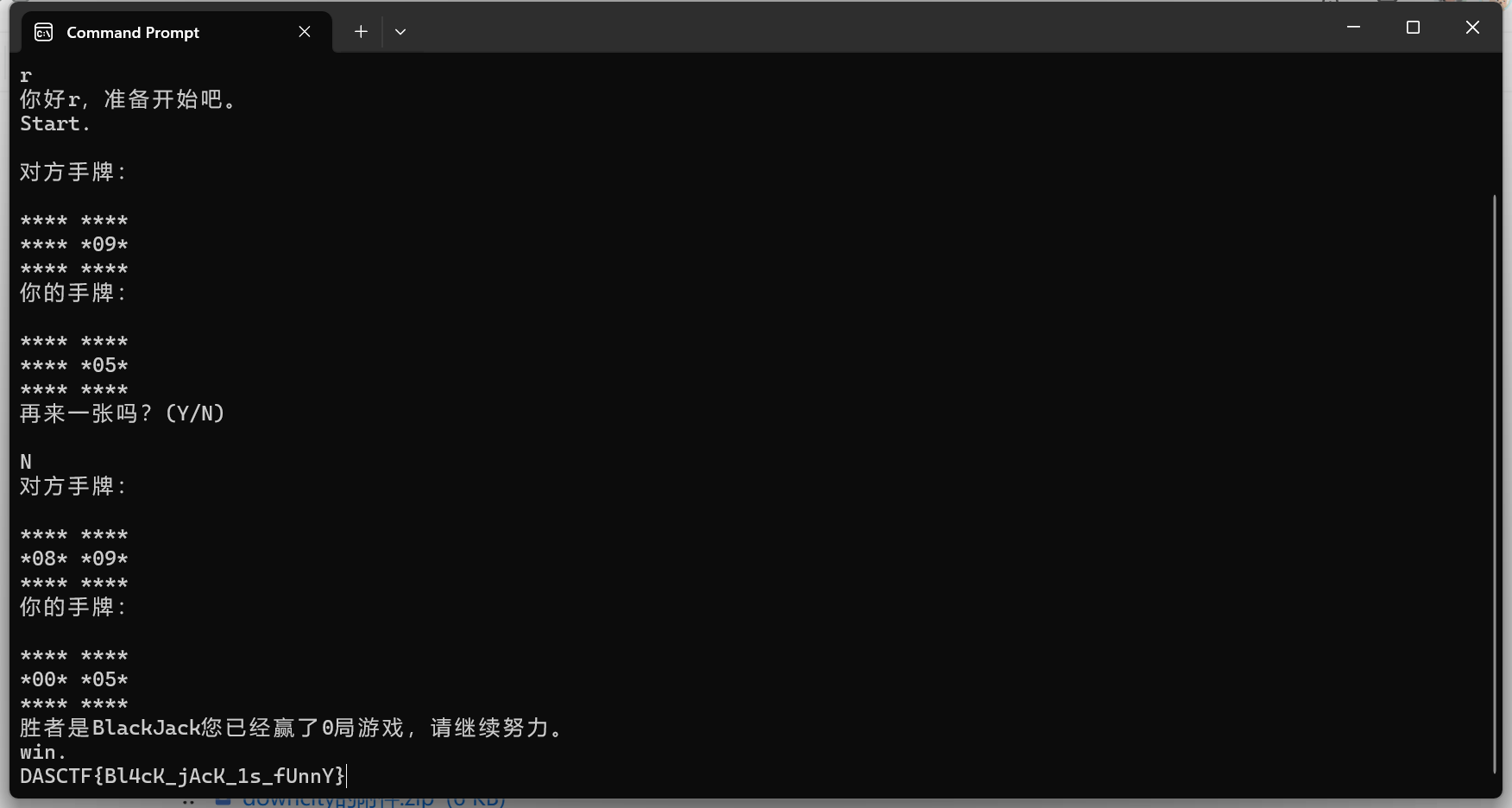

BlackJack

游戏成功之后能输出flag,直接动调绕过

改汇编指令jle变成jbe,上面是否成功的判断修改ZF绕过

一轮直接出来,得到flag

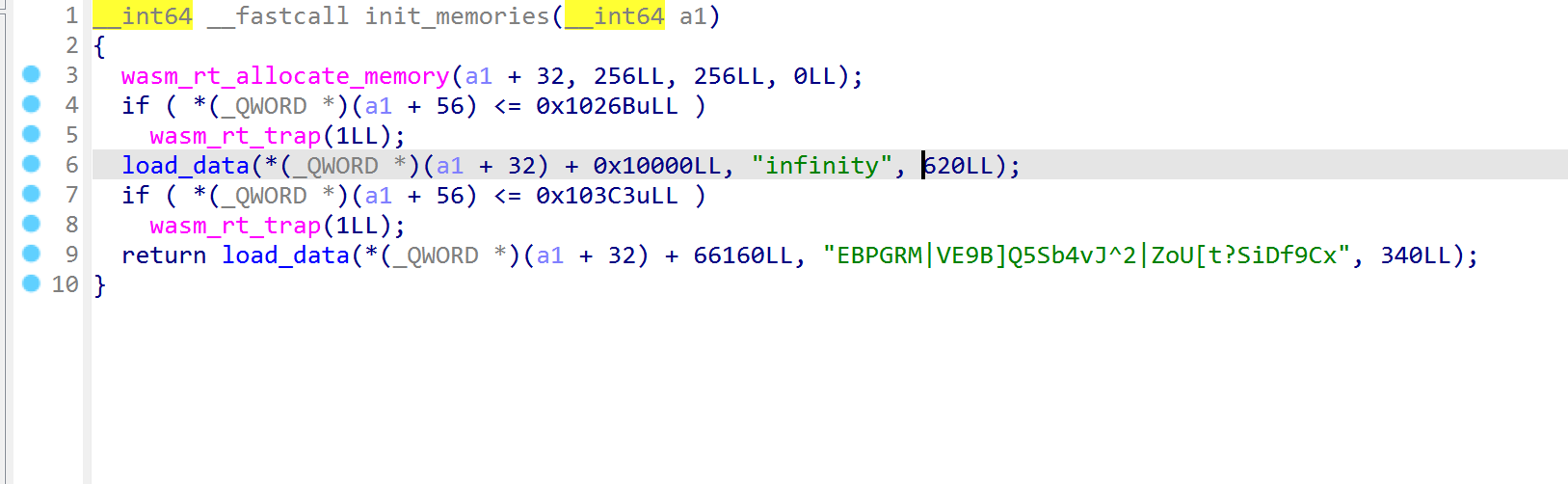

ezhtml-1

wasm得到.o文件,发现关键字符串但是没法交叉引用

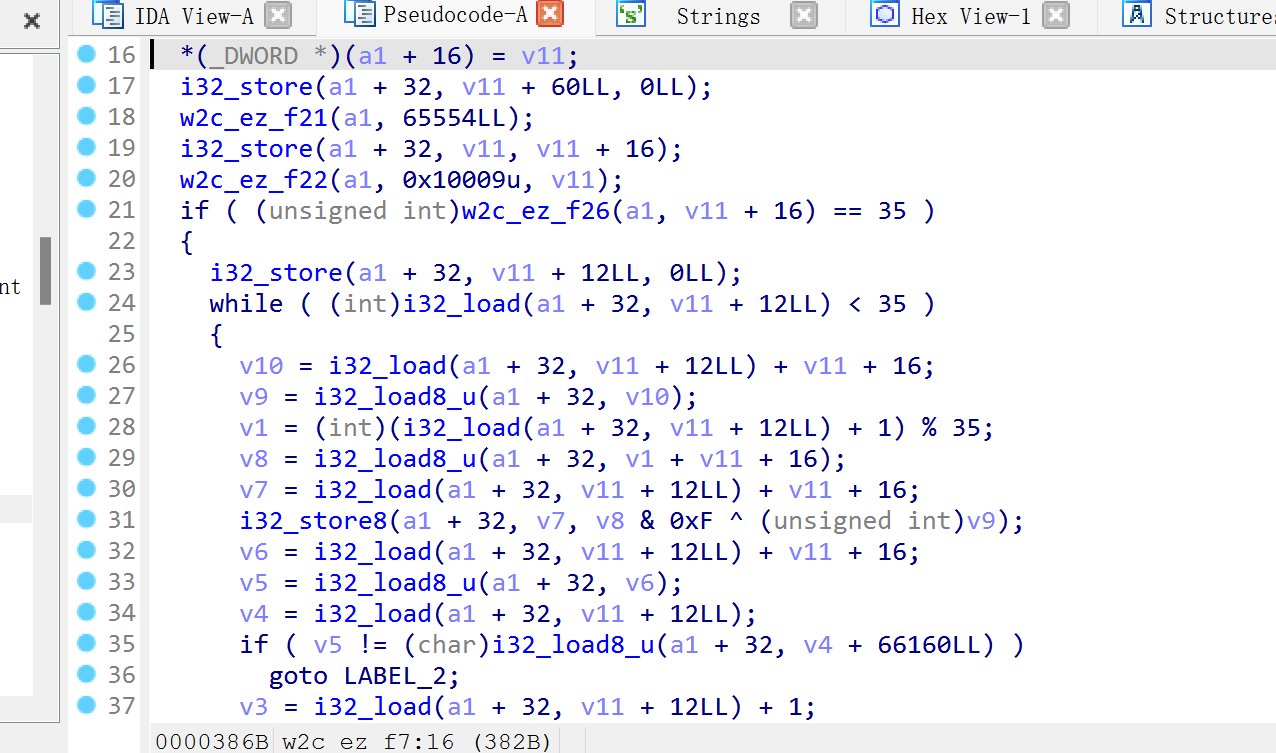

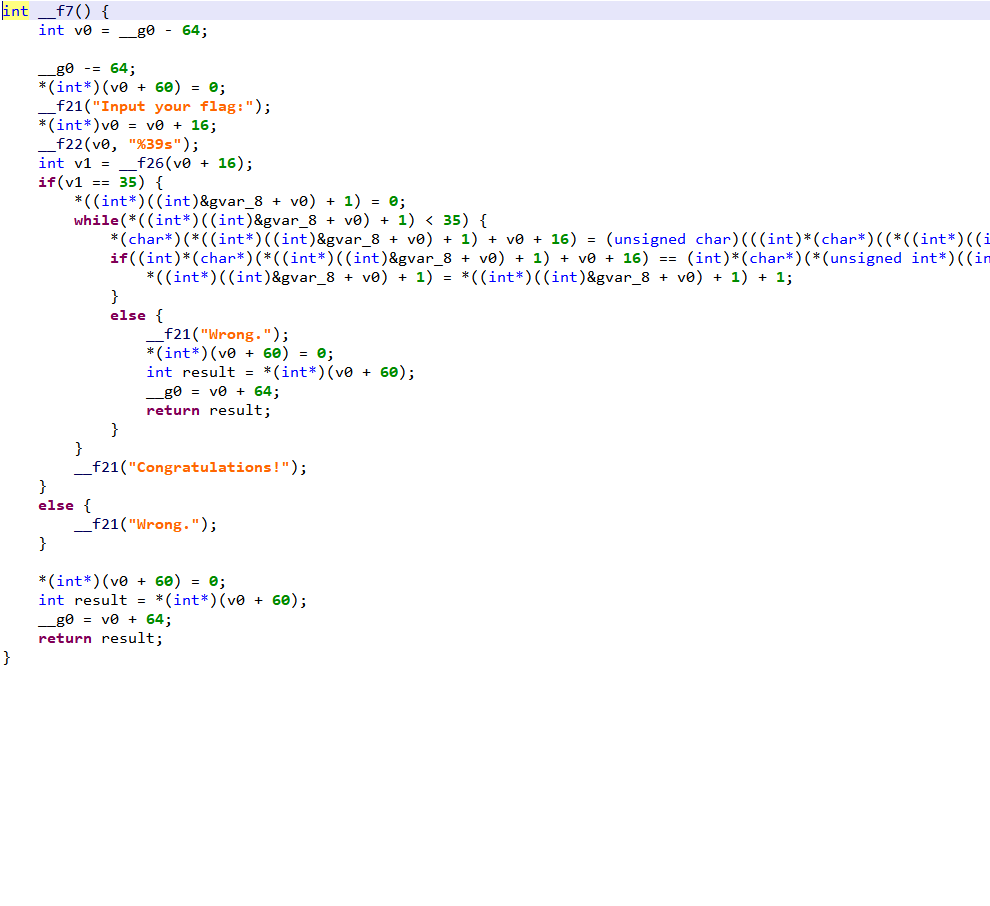

a[(i+1)%35]->&0xf->^a[i]->=a[i]有时候re逻辑也能猜出来但需要不断尝试

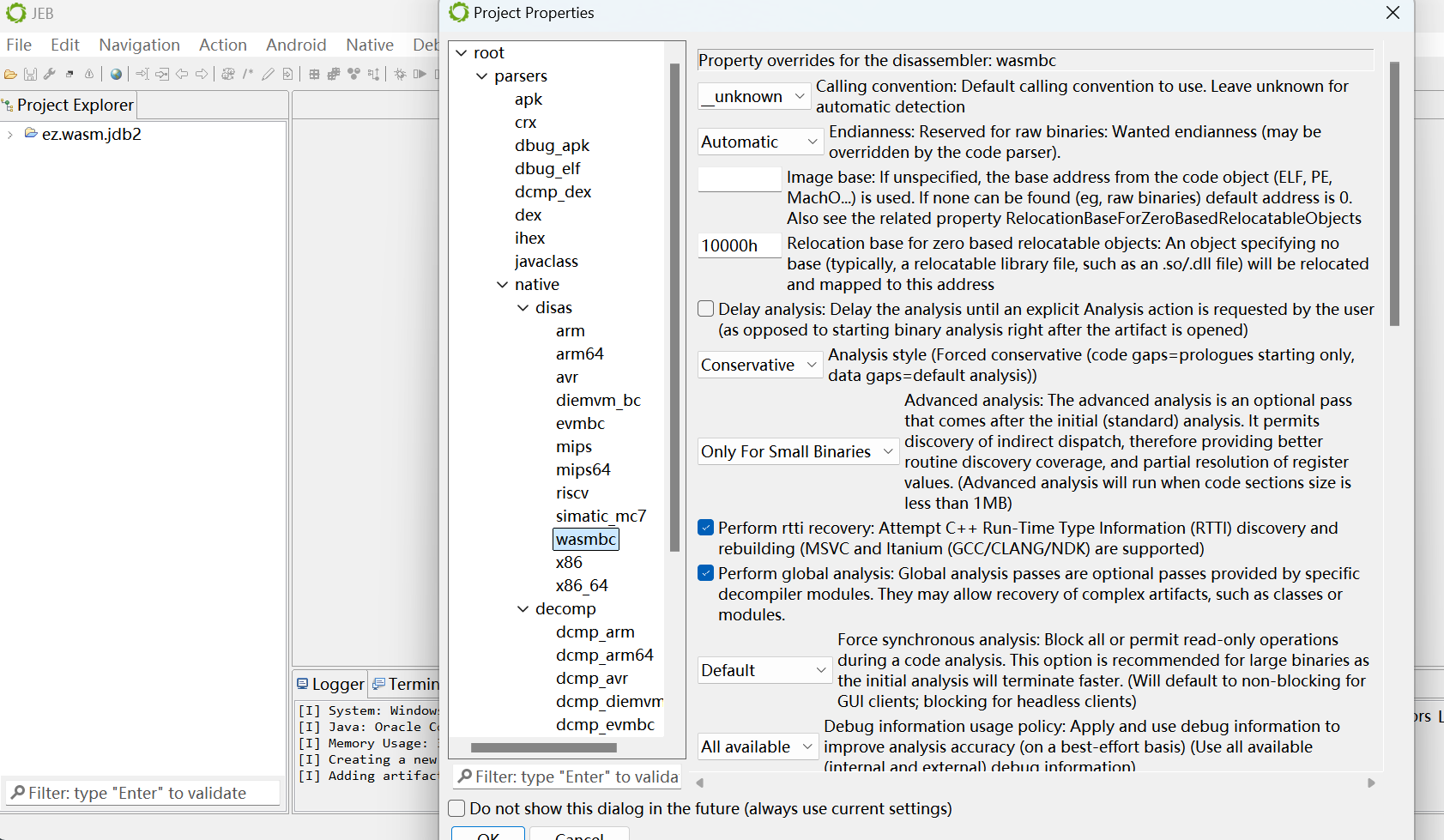

看到师傅用jeb直接反编译wasm

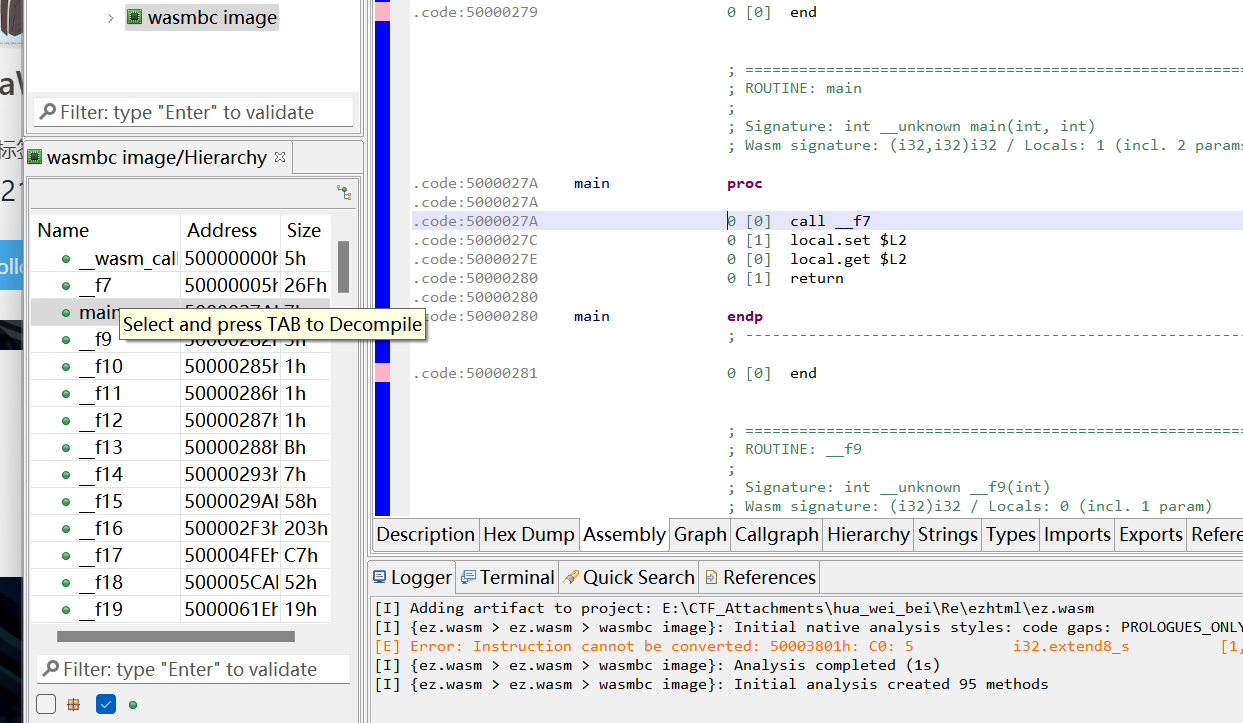

点击main,发现调用了f7

右键反编译,发现a[i]^=a[(i+1)&35]&0xf

1 | |

华为杯2024部分逆向wp

https://j1ya-22.github.io/2024/10/10/华为杯2024部分逆向wp/