2025能源安全初赛部分wp

一整天打比赛真的好累,晚上十点只想上床睡觉😥

能源行业

lava

二血

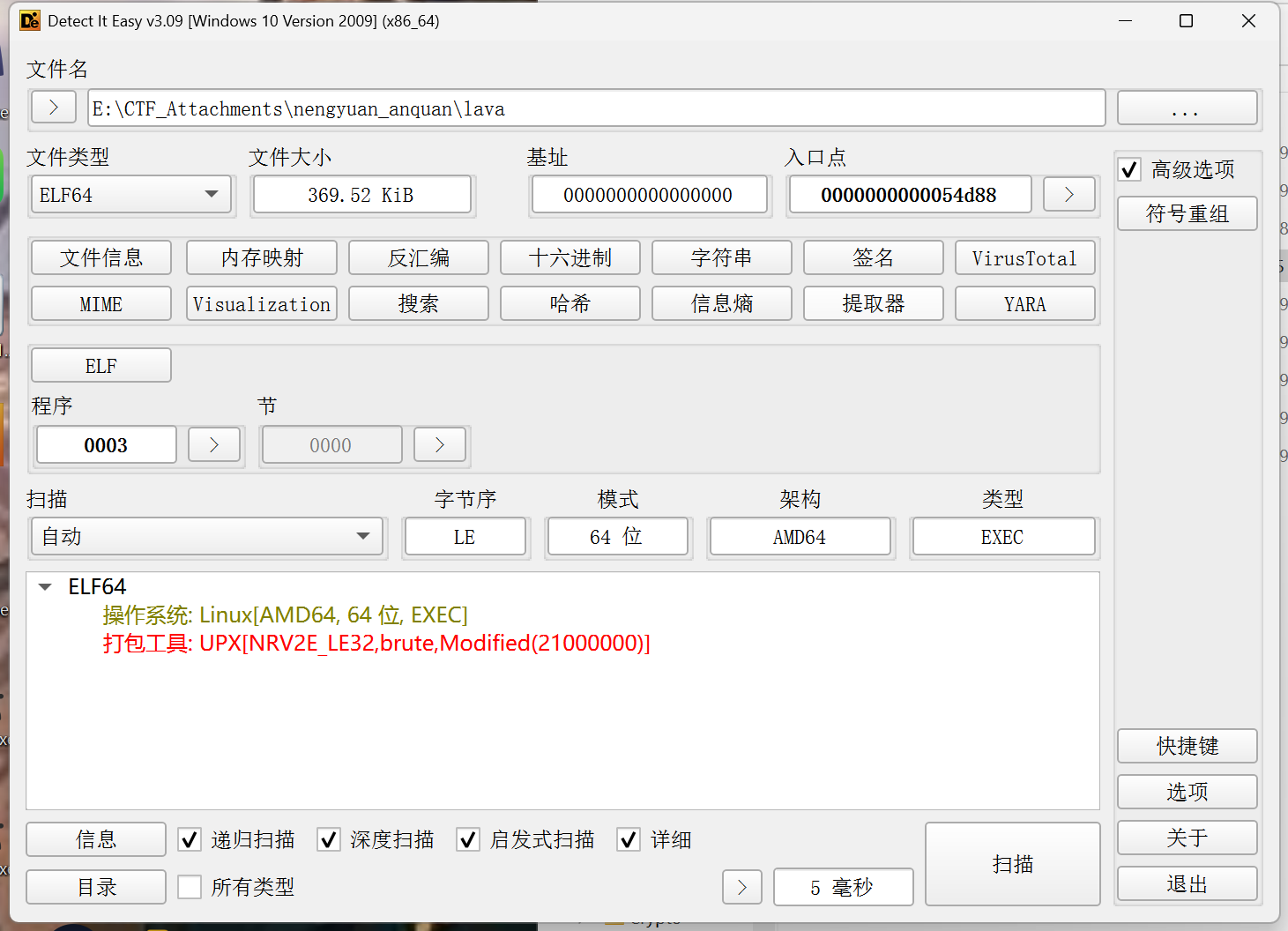

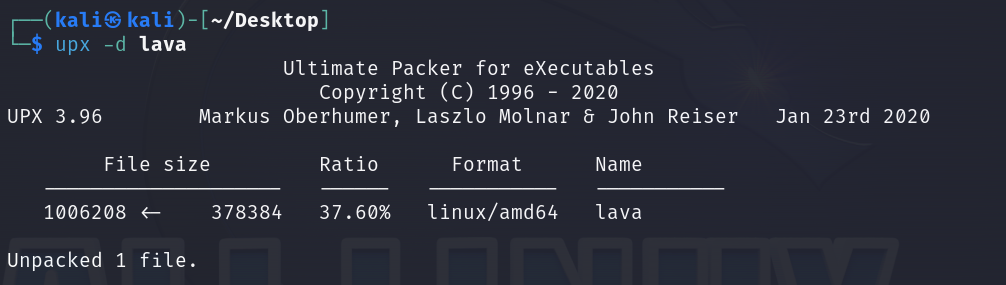

die发现有upx壳

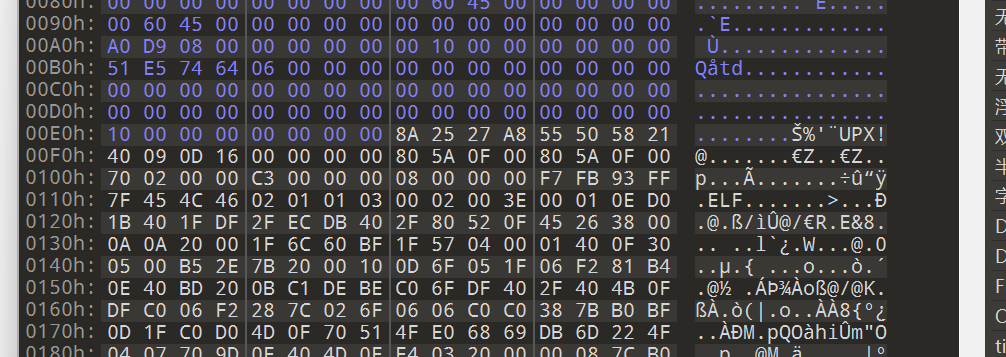

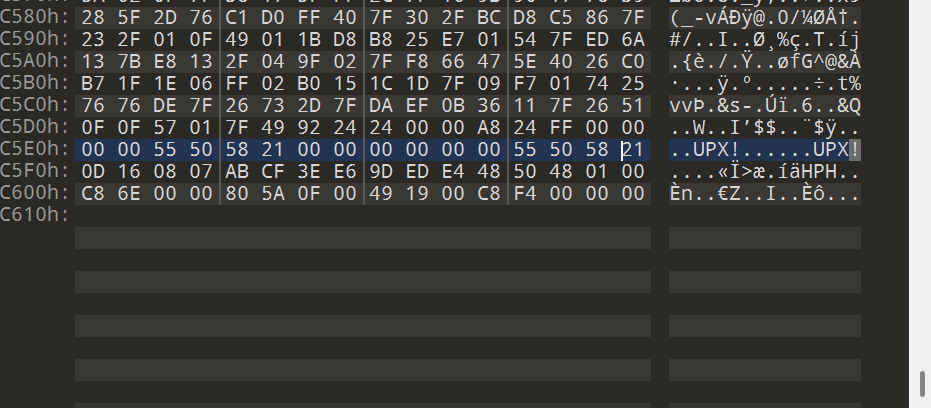

修补upx特征码

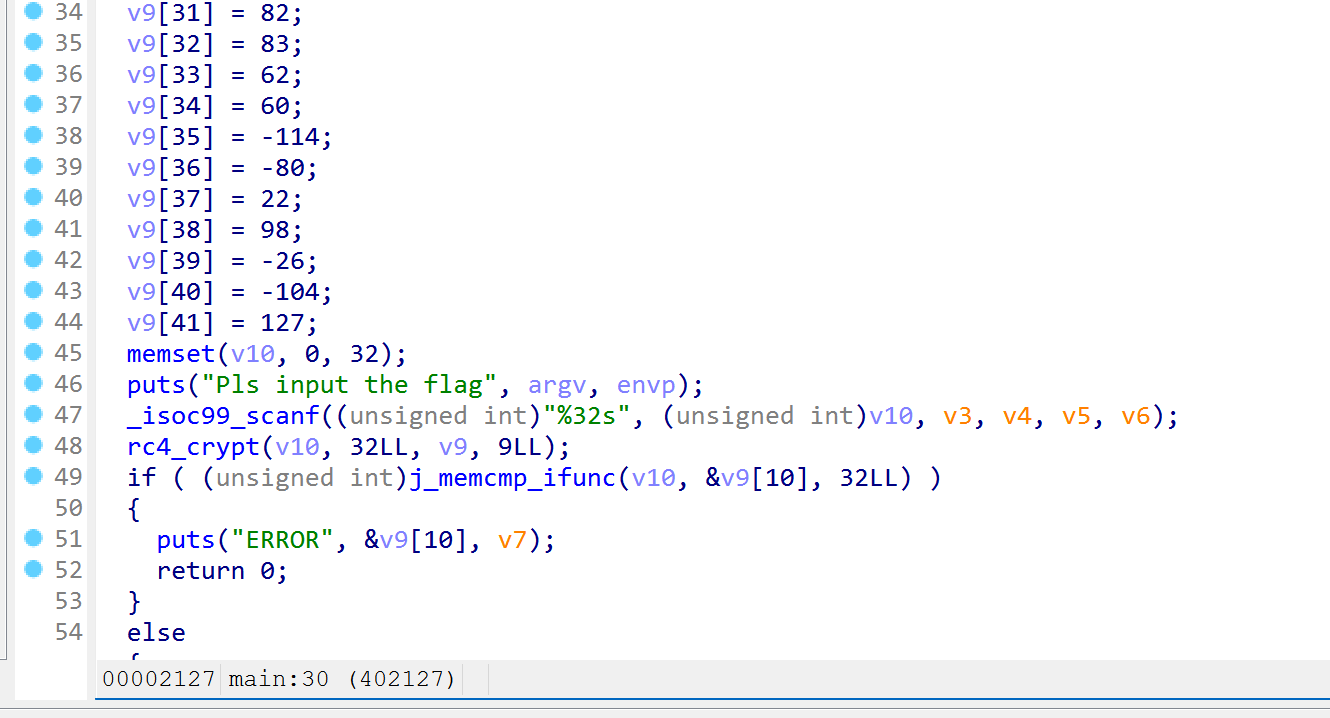

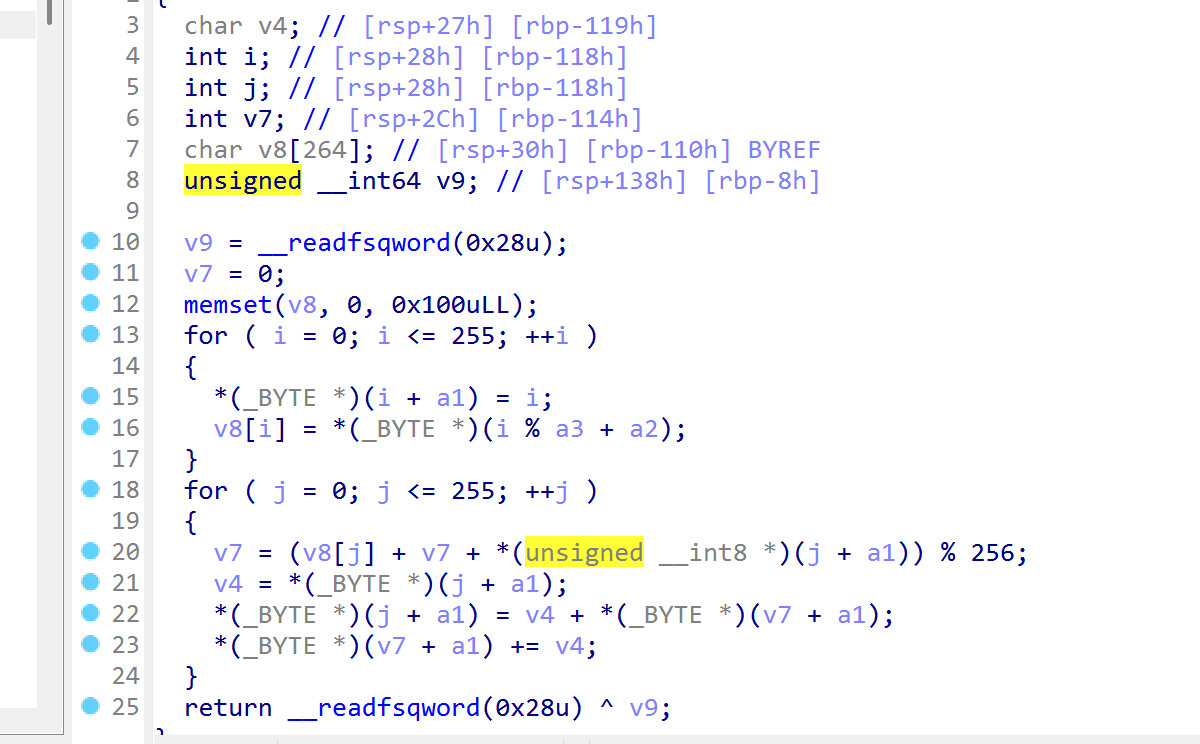

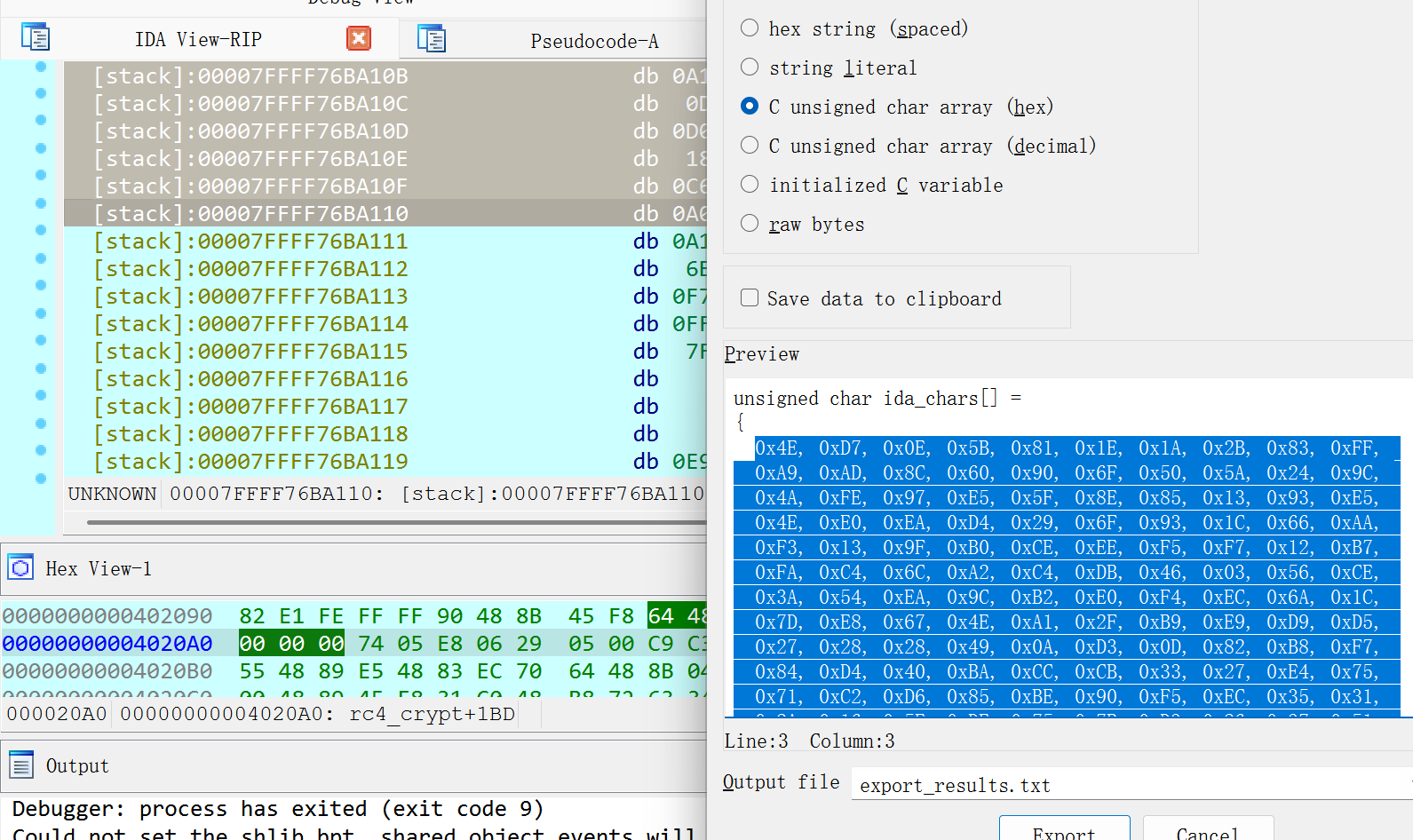

脱壳之后发现是rc4

init有魔改

按伪c一直得不到正确的S盒,直接提取初始化后的s盒

1 | |

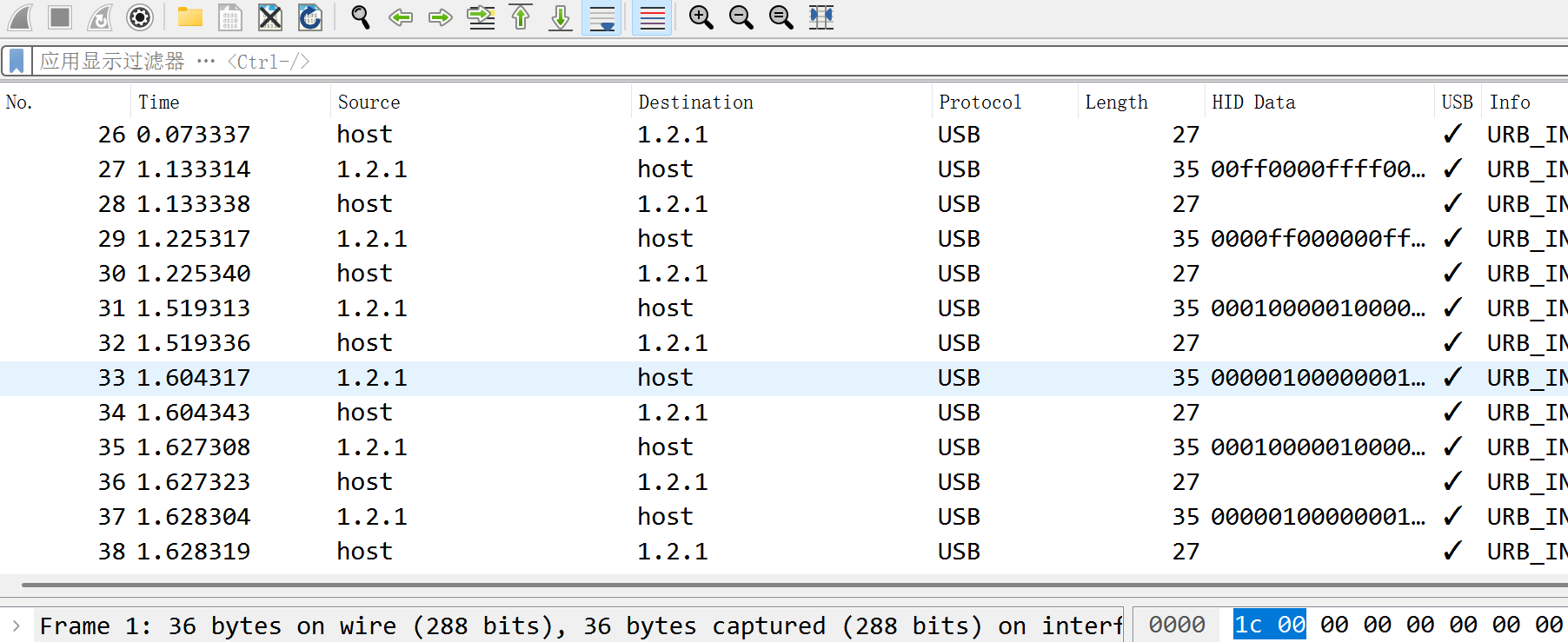

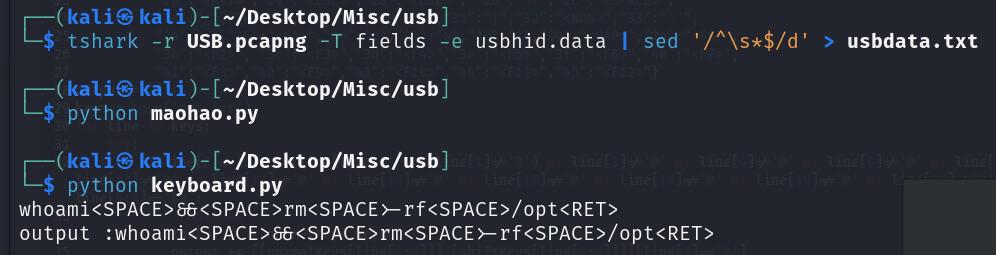

usb

经典usb流量

过滤hid data列,后面跑脚本提取

1 | |

easymodbus-3

恢复不了符号表,也没找到网上类似的题

/bin/sh字符串,可能要发送符合格式的数据再getshell

Crypto

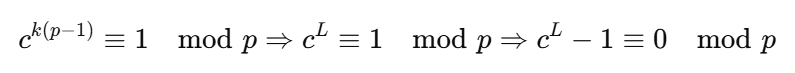

NumberTheory

yafu分解发现hint能被233整除,经过尝试之后发现可以用费马小定理

1 | |

数据安全

狠狠破防

数据脱敏-3

为了抵抗黑客攻击导致数据拖库等问题,需要将敏感数据识别并脱敏存储成⼀个表。给定脱敏算法逻辑,要求选⼿⽣成脱敏后的数据表数据(所有数据均为随机⽣成,与现实世界⽆任何联系)。为了防⽌⼀些隐私数据泄漏,现需要对该数据表进⾏脱敏操作,请按照指定要求对各字段进⾏脱敏处理,并按照先行后列拼接字符串(不包含标题行),对此字符串进行md5计算,得到答案。 脱敏要求: - 编号:⽆需脱敏。 - 姓名:⼆字姓名对最后⼀位字使⽤ * 进⾏替换,三字姓名对中间⼀位字使⽤ * 进⾏替换,四字姓名对中间两位字使⽤ * 进⾏替换。 - 手机号:请对中间五位信息使⽤ * 进⾏替换。 - 身份证号码:请对除了前6位信息使⽤ * 进⾏替换。 - 银⾏卡:请对前四位和后十位信息使⽤ * 进⾏替换。 - Email:请对字符 @ 前除 . 外的字符使⽤ * 进⾏替换。 - 性别:替换成未知。 - 微信号:请对为字符的信息使用 * 进行替换。

提示:000001,章三,17955640890,319540678369985756,3612632840753013460,bvsfvb@outlook.com,女,bcv6349

000001,章*,179890,319540,63284,@outlook.com,未知,**

加逗号和不加逗号都试过

1 | |

结构化数据识别-3

### 题目描述: 请参赛选手对给定的结构化文件《data.xlsx》进行处理,文件中包括手机号、身份证号码、银行卡号、邮箱等四类敏感数据以及干扰的脏数据(数据不满足特征)。具体数据检测规则可参考下文。参赛选手需要对数据进行清洗,编写规则,识别其中正确的敏感数据,并输出识别结果。仅当一行中所有的数据命中数据类型的规则时,才认为该行命中某一数据类型。 请参赛选手编写程序对数据进行识别,计算全部都命中的行数,计算答案的 MD5 值(MD5 值英文字符全小写,长度 32 个字符;计算答案的 MD5 值时,用 UTF-8 字符编码),并将答案的 MD5 值提交至平台。 1. 手机号是指11 位纯数字的民用手机号, 具体规则为:a) 1-3 位—— 138——运营商网络识别号,运营商包括中国移动、中国联通、中国电信、中国广电b) 4-7 位——8888——地区编码或其他(无规律)c) 8-11 位——8888——用户编码 2. 身份证号码是指18 位二代身份证号码, 具体规则为:a) 1-6 位—— 140521——为行政区代码(不定年份有修订)b) 7-14 位—— 19701231——为出生年月日,出生年月日不早于 1930 年1 月 1 日, 不晚于当前日期c) 15-17 位——543——顺序码,任意 3 位数字,第 17 位奇数为男性,偶数位女性d) 18 位——2——校验位,取值范围为 0~9 或 X。身份证号校验算法参照国标GB11643-1999《公民身份号码》。 3. 银行卡号是指19 位纯数字的银行卡号, 具体规则为:银行卡号规则是银行卡号由发卡银行标识、账户标识、校验位等部分组成。发卡银行标识为开头的6 位数字,不同的银行有不同的BIN。银行卡号的中间部分用于标识持卡人的账户信息,包括账户类型、账户分行等,通常包含12 位数字。银行卡号的最后一位通常是校验位,用于检查卡号是否合法,计算方法按照一定的算法生成。银行卡号校验位采用Luhn 算法。 4. 邮箱由用户名@域名组成,不限制长度,例如:123456789@163.com 具体规则为:用户名@域名,用户名可由字母、数字、下划线构成,不以下划线开始;域名:至少包含一个”.”,以最后一个”.”分割为两个部分,前半部分由字母、数字或”.”构成,”.”不能在最前面;后半部分由字母或数字构成。 正确答案示例:2323行,md5后答案提交为:flag{149815eb972b3c370dee3b89d645ae14}

挺奇怪的一点点筛选下来,如果直接匹配银行卡号前六位就什么都没有,因为要求比较精确且一分钟内提交有限制,最后也没试出来

1 | |